- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Türkçe

- Gaeilge

- العربية

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

आरएफ सॉफ्ट लेबल की डेटा सुरक्षा कैसे सुनिश्चित करें

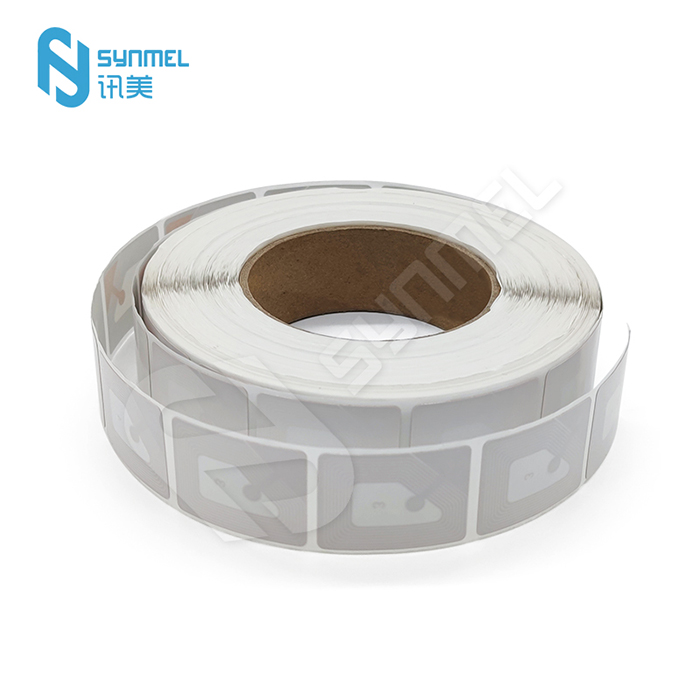

आरएफ सॉफ्ट लेबलव्यापक रूप से लॉजिस्टिक्स, एसेट मैनेजमेंट और आइडेंटिटी ऑथेंटिकेशन में उपयोग किया जाता है। हालांकि, आरएफ सॉफ्ट लेबल के भीतर डेटा सुरक्षा को कुछ खतरों का सामना करना पड़ सकता है, जैसे कि सूचना चोरी और छेड़छाड़। आरएफ सॉफ्ट लेबल के भीतर डेटा सुरक्षा सुनिश्चित करने के लिए, निम्नलिखित उपायों को लागू किया जा सकता है:

1। एन्क्रिप्शन प्रौद्योगिकी

डेटा एन्क्रिप्शन: डेटा ट्रांसमिशन के दौरान, डेटा को एक मजबूत एन्क्रिप्शन एल्गोरिथ्म का उपयोग करके एन्क्रिप्ट किया जाता है। यहां तक कि अगर जानकारी इंटरसेप्ट की जाती है, तो अनधिकृत तीसरे पक्ष इसे डिक्रिप्ट नहीं कर सकते हैं।

स्टोरेज एन्क्रिप्शन: आरएफ लेबल के भीतर संग्रहीत सामग्री को डेटा रिसाव और छेड़छाड़ को रोकने के लिए एन्क्रिप्ट किया जा सकता है।

2। पहचान प्रमाणीकरण

डिवाइस प्रमाणीकरण: यह सुनिश्चित करता है कि प्रत्येकआरएफ सॉफ्ट लेबलएक पाठक के साथ संवाद करने से पहले प्रमाणित किया जाता है। टैग और रीडर की प्रामाणिकता को टोकन या साझा कुंजी का उपयोग करके सत्यापित किया जा सकता है।

द्विदिश प्रमाणीकरण: डेटा एक्सचेंज के दौरान टैग और रीडर के बीच द्विदिश प्रमाणीकरण किया जाता है, यह सुनिश्चित करते हुए कि दोनों पक्ष दूसरे की वैधता को सत्यापित कर सकते हैं और नकली उपकरणों द्वारा हमलों को रोक सकते हैं।

3। एक्सेस कंट्रोल

अनुमति प्रबंधन: विभिन्न उपयोगकर्ताओं और उपकरणों के लिए अलग -अलग पहुंच अधिकार सेट करता है। उदाहरण के लिए, कुछ लेबल डेटा को केवल विशिष्ट उपकरणों द्वारा पढ़ा जा सकता है, या संवेदनशील जानकारी केवल अधिकृत उपयोगकर्ताओं द्वारा ही एक्सेस की जा सकती है। पदानुक्रमित अनुमतियाँ: बहु-स्तरीय अनुमति नियंत्रण यह सुनिश्चित करता है कि विभिन्न प्रकार के डेटा में अलग-अलग एक्सेस प्रतिबंध हैं। उच्च-स्तरीय डेटा को सख्त प्रमाणीकरण और पहुंच अधिकारों की आवश्यकता होती है।

4। गतिशील कुंजी

कुंजी अद्यतन: एक गतिशील कुंजी विनिमय तंत्र का उपयोग नियमित रूप से एन्क्रिप्शन कुंजियों को अपडेट करने के लिए किया जाता है ताकि दीर्घकालिक कुंजियों को हमलावरों द्वारा फटा होने से रोकने के लिए।

प्रमुख वितरण और प्रबंधन: सुरक्षित प्रमुख वितरण और प्रबंधन रणनीतियों को यह सुनिश्चित करने के लिए लागू किया जाता है कि कुंजियाँ दुर्भावनापूर्ण रूप से छेड़छाड़ या लीक नहीं की जाती हैं।

5। छेड़छाड़-प्रतिरोधी डिजाइन

छेड़छाड़-प्रतिरोधी हार्डवेयर: आरएफआईडी लेबल छेड़छाड़-प्रतिरोधी हार्डवेयर से सुसज्जित हैं। उदाहरण के लिए, यदि लेबल को हटा दिया जाता है या क्षतिग्रस्त किया जाता है, तो इसका उपयोग नहीं किया जा सकता है या संग्रहीत डेटा नष्ट हो जाता है।

भौतिक सुरक्षा: लेबल हाउसिंग को छेड़छाड़-प्रतिरोधी सुविधाओं, जैसे कि उच्च तापमान प्रतिरोधी, जलरोधी और विद्युत चुम्बकीय हस्तक्षेप-प्रतिरोधी सामग्री के साथ डिज़ाइन किया जा सकता है, जो कठोर वातावरण में भी डेटा सुरक्षा सुनिश्चित करने के लिए।

6। अनामीकरण और छद्म यादृच्छिकता

अनाम डेटा ट्रांसमिशन: उन परिदृश्यों के लिए जहां गोपनीयता संरक्षण की आवश्यकता होती है, RFID टैग द्वारा प्रेषित डेटा को अज्ञात रूप दिया जा सकता है। यहां तक कि अगर डेटा को इंटरसेप्ट किया जाता है, तो इसका सही अर्थ निर्धारित नहीं किया जा सकता है। स्यूडो-रैंडम आईडी: कुछ अनुप्रयोगों में, आरएफआईडी लेबल ट्रैकिंग या स्थान को रोकने के लिए निश्चित आईडी के बजाय स्यूडो-रैंडमली उत्पन्न आईडी का उपयोग कर सकते हैं।

7। घुसपैठ का पता लगाना और निगरानी

वास्तविक समय की निगरानी: असामान्य व्यवहार का तुरंत पता लगाने और दुर्भावनापूर्ण हमलों को रोकने के लिए RFID लेबल ने गतिविधि को पढ़ा और लिखा।

घुसपैठ का पता लगाने की प्रणाली: असामान्य डेटा एक्सेस या छेड़छाड़ का पता लगाने पर अलार्म को जल्दी से जवाब देने और ट्रिगर करने के लिए व्यवहार विश्लेषण के आधार पर एक घुसपैठ का पता लगाने वाली प्रणाली को तैनात करता है।

8। भौतिक अलगाव और परिरक्षण

भौतिक अलगाव: कुछ उच्च-सुरक्षा अनुप्रयोगों में,आरएफआईडी सॉफ्ट लेबलहमलों की संभावना को कम करने के लिए बाहरी वातावरण से शारीरिक रूप से अलग -थलग किया जा सकता है।

इलेक्ट्रोमैग्नेटिक परिरक्षण: इलेक्ट्रोमैग्नेटिक परिरक्षण उपायों का उपयोग बाहरी उपकरणों को इलेक्ट्रोमैग्नेटिक हस्तक्षेप या आरएफ अवरोधन के माध्यम से टैग जानकारी प्राप्त करने से रोकने के लिए किया जाता है।

9। डेटा जीवनचक्र प्रबंधन

डेटा पर्ज: जब कोई टैग समाप्त हो जाता है या अपनी समाप्ति तिथि तक पहुंचता है, तो पुराने डेटा तक अनधिकृत पहुंच को रोकने के लिए टैग मेमोरी पूरी तरह से साफ हो जाती है।

डेटा विनाश: जब एक टैग अब उपयोग में नहीं होता है, तो लेबल चिप या आंतरिक भंडारण इकाई को यह सुनिश्चित करने के लिए नष्ट किया जा सकता है कि डेटा अपूरणीय है।

10। मानकीकरण और अनुपालन

उद्योग मानकों का पालन करें: अंतरराष्ट्रीय स्तर पर मान्यता प्राप्त आरएफआईडी मानकों को अपनाएं, जिसमें आमतौर पर डेटा सुरक्षा, एन्क्रिप्शन, प्रमाणीकरण और अन्य पहलुओं के लिए प्रावधान शामिल हैं।

अनुपालन प्रमाणन: सुनिश्चित करें कि RFID लेबल और उनके सिस्टम प्रासंगिक कानूनों और नियमों का पालन करते हैं, जैसे कि GDPR और CCPA, और डेटा सुरक्षा उपायों को मजबूत करें।

प्रभावी रूप से डेटा सुरक्षा सुनिश्चित करने के लिएआरएफआईडी सॉफ्ट लेबल, उपरोक्त प्रौद्योगिकियों और उपायों को एकीकृत किया जाना चाहिए। एन्क्रिप्शन, पहचान प्रमाणीकरण और अनुमति प्रबंधन सहित बहुस्तरीय सुरक्षा, डेटा रिसाव, छेड़छाड़ और हमलों के जोखिमों को कम कर सकती है, जिससे उनके अनुप्रयोगों में आरएफआईडी लेबल की सुरक्षा सुनिश्चित हो सकती है।